A digitalização massiva fez com que informações circulassem a velocidades incríveis, criando conexões e interações globais. No entanto, isso também trouxe desafios significativos em termos de segurança cibernética. É aqui que tecnologias como o Code Signing se tornam cruciais, atuando como um escudo protetor contra diversas ameaças cibernéticas à assinatura de código.

A ampliação da superfície de ataque, o crescimento na sofisticação dos ciberataques, e a multiplicidade de mecanismos e canais de ameaças são algumas das questões que as comunidades globais de segurança digital estão trabalhando para responder.

De fato, a cibersegurança tornou-se um elemento crucial na proteção dos dados e sistemas informatizados em decorrência desses desafios. Nesse contexto, o Code Signing busca garantir a integridade e autenticidade do código fonte e proteger os usuários contra softwares mal-intencionados.

Desvendando o Code Signing: A Tecnologia que Você Não Pode Ignorar

Code Signing é um processo que utiliza um sistema de criptografia para adicionar uma assinatura digital a um script ou código executável.

Esse método é usado para confirmar a identidade do autor de um software e garantir que o código não foi alterado ou corrompido desde que foi assinado. A assinatura digital atua como uma garantia de que o software é autêntico e seguro para download e instalação.

Além de garantir a autenticidade do software, o Code Signing também desempenha um papel crucial na prevenção de roubo de certificado de assinatura de código.

Em resumo, no processo de Code Signing, a chave privada é usada para criar uma assinatura digital, que é anexada ao software.

O certificado digital, que contém a chave pública correspondente, é então usado pelos usuários para verificar a assinatura.

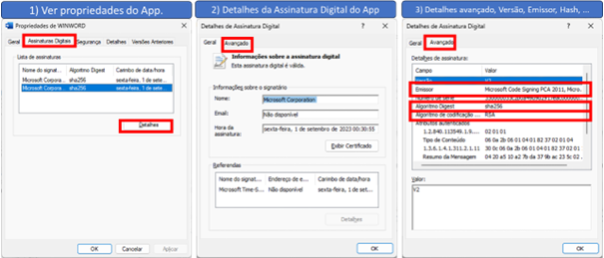

Na figura abaixo podemos ver informações sobre assinatura digital do Word.

Para saber mais sobre os conceitos de chave privada, chave pública, certificado digital, assinaturas digitais, e como proteger as chaves de assinatura de código, clique aqui.

O Impacto do Code Signing: Proteção Máxima, Riscos Mínimos

A assinatura de código serve a vários propósitos essenciais que beneficiam tanto desenvolvedores quanto usuários.

- Para os desenvolvedores:

A assinatura de código ajuda a construir confiança nos usuários. Quando você assina seu código, os usuários sabem que ele vem de uma fonte confiável – veja no exemplo da figura 1, no qual o emissor é a Microsoft, que é a empresa responsável pelo Word.

Isso também pode dar aos desenvolvedores uma vantagem competitiva, pois os usuários são mais propensos a fazer download de software que sabem ser seguro e autêntico, especialmente quando sabem como proteger as chaves de assinatura de código.

Além disso, os sistemas operacionais modernos geralmente alertam ou até impedem os usuários de baixar e/ou instalar aplicativos não assinados.

- Para os usuários:

O Code Signing fornece uma garantia da origem do software. Ao baixar aplicativos assinados digitalmente, os usuários podem ter confiança de que o software realmente vem do fornecedor declarado e não foi alterado por terceiros.

Isso protege os usuários de malware ou softwares mal-intencionados que podem ser disfarçados como legítimos.

Code Signing na Linha de Frente: Combatendo Ameaças Cibernéticas à Assinatura de Código

A assinatura de código protege contra malware e adulteração de software ao garantir a verificação de integridade e autenticação de origem. Este é o momento de estar vigilante contra ameaças cibernéticas à assinatura de código.

Verificação de Integridade:

Quando o código é assinado digitalmente, qualquer alteração feita ao código após a assinatura invalidará a assinatura digital.

Isso significa que se um agente mal-intencionado tentar injetar malware ou de alguma forma adulterar o código, a assinatura digital ficará inválida, e será facilmente perceptível.

Quando um usuário tenta instalar ou executar o software, o sistema operacional ou a plataforma em que o software está sendo executado verificará a assinatura digital.

Se a assinatura for inválida, indicando que o software foi alterado desde que foi assinado, o sistema operacional ou plataforma pode exibir um aviso ao usuário ou até mesmo bloquear completamente a instalação ou execução do software.

Autenticação de Origem:

A assinatura de código também ajuda a garantir aos usuários que o software é proveniente de uma fonte confiável.

Na prática, isso é feito por meio de um Certificado de Assinatura de Código, que está vinculado a uma entidade específica (como uma empresa ou desenvolvedor individual).

O certificado é emitido por uma Autoridade de Certificação (CA), que verifica a identidade da entidade antes de emitir o certificado.

Além disso, quando o software é assinado com um Certificado de Assinatura de Código, a assinatura digital contém informações vinculantes ao certificado. O que permite que os usuários verifiquem a identidade da entidade que assinou o código.

Se um software mal-intencionado tentar se passar por um software legítimo, será necessário falsificar a assinatura digital, o que é extremamente difícil de fazer.

Em resumo, a assinatura de código protege contra malware e adulteração de software, ao garantir a integridade do software assinado e proporcionando uma maneira segura e confiável de verificar a origem do software, especialmente quando as melhores práticas de segurança da assinatura de código são aplicadas.

Eventos de Segurança Relacionados com Code Signing

E quanto à realidade, há diversos ataques que ficaram conhecidos e outros que nem são divulgados. Segue abaixo três exemplos de ataques conhecidos.

1. Stuxnet: Considerado um dos ataques cibernéticos mais sofisticados já criados.

O malware Stuxnet foi responsável por interromper substancialmente o programa de enriquecimento de urânio do Irã em 2010.

Uma das características mais intrigantes deste malware foi a sua capacidade para ignorar as medidas de segurança padrão, pois estava assinado com certificados válidos que foram roubados de empresas de tecnologia da informação.

O caso do Stuxnet é um exemplo perturbador que destaca a necessidade de medidas rigorosas na prevenção contra ameaças cibernéticas, a exemplo do roubo de certificado de assinatura de código.

Clique aqui para ver mais sobre o Stuxnet.

2. Flame: Um malware avançado com características de espionagem cibernética.

O ataque distinguiu-se pela forma como explorou a infraestrutura de assinatura de código da Microsoft para se passar por um componente legítimo do Windows.

Utilizando um certificado forjado, este malware conseguiu se infiltrar em sistemas vulneráveis.

Clique aqui para ver mais sobre o Flame.

3. XCode Ghost: Incidente que impactou o ambiente de desenvolvimento da Apple.

Ocorrido em 2015, os desenvolvedores de aplicativos baixaram uma versão adulterada do ambiente de desenvolvimento da Apple – Xcode, que foi usada para injetar código malicioso em seus aplicativos.

Quando os aplicativos infectados fossem submetidos à App Store, eles vieram com o certificado de assinatura de código oficial da Apple, portanto, eles passaram por legitimação.

Clique aqui para ver mais sobre o XCode Ghost.

Esses exemplos destacam a importância da segurança da assinatura de código e a necessidade de entender como protege-las para evitar cenários semelhantes.

Isso nos faz lembrar a famosa imagem de guardar as chaves debaixo do tapete da entrada da casa. De nada adianta uma casa trancada se as chaves, um dos principais dispositivos de proteção, está de fácil acesso aos criminosos.

A Última Linha de Defesa: Melhores Práticas de Segurança da Assinatura de Código

Embora a assinatura de código seja essencial, ela não é infalível.

Na prática, as chaves usadas no processo de assinatura podem ser alvo de roubo, ou seja, proteger as chaves utilizadas é um dos elos mais fracos hoje em dia.

Portanto, é crucial adotar as melhores práticas e políticas de segurança em relação à assinatura de código para proteger as chaves utilizadas no processo de registro.

Manter a confiabilidade do software através da assinatura de código segura é uma necessidade urgente.

Além de adotar práticas sólidas de segurança de TI, é igualmente importante focar na prevenção de roubo de certificado de assinatura de código para garantir que o software permaneça seguro e confiável.

Sobre a Eval

Com valor reconhecido pelo mercado, as soluções e serviços da Eval atendem aos mais altos padrões regulatórios das organizações públicas e privadas, tais como o SBIS, ITI, PCI DSS, e a LGPD. Na prática, promovemos a segurança da informação e o compliance, o aumento da eficiência operacional das empresas, além da redução de custos.

Inove agora, lidere sempre: conheça as soluções e serviços da Eval e leve sua empresa para o próximo nível.

Eval, segurança é valor.

Artigo escrito por Marcelo Tiziano e Evaldo.Ai, revisado por Arnaldo Miranda.