A criptografia pós-quântica, em inglês post-quantum- cryptografy (PQC), ajuda a mitigar cibertaques. Embora 73% das organizações reconheçam que a computação quântica representa uma ameaça à criptografia tradicional, 61% ainda não definiram uma estratégia para um mundo pós-quântico.

E 62% têm cinco ou mais plataformas de gerenciamento de chaves, tornando a preparação do PQC um grande desafio.

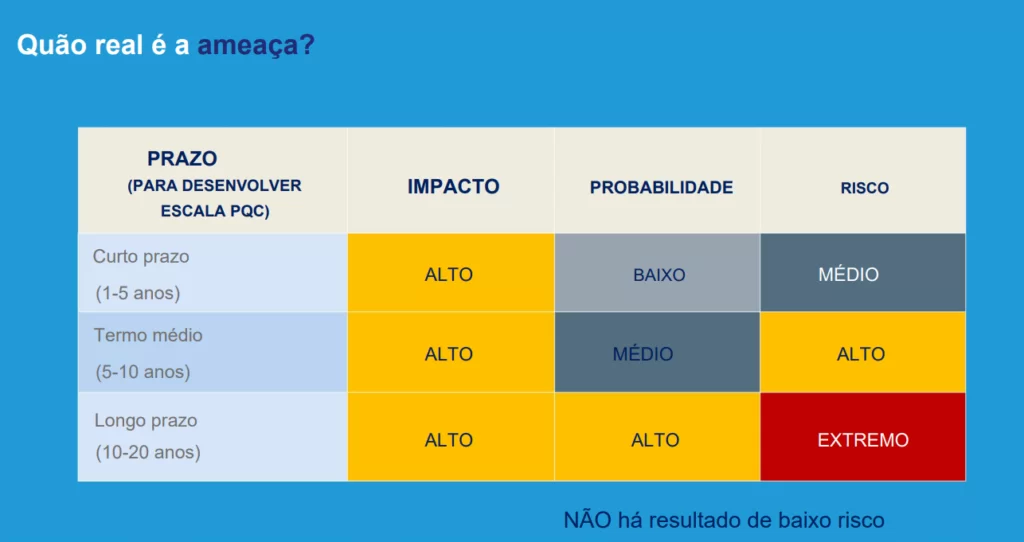

Se as organizações negligenciarem a sua estratégia, isso inevitavelmente causará estragos nos seus datacenters e colocará os seus dados mais sensíveis em risco. Além disso, transformar a criptografia de uma empresa em criptografia pós-quântica leva tempo.

Por isso, organizações em todo o mundo devem testar as suas aplicações, dados e dispositivos do ecossistema que atualmente dependem da criptografia tradicional para garantir uma interrupção mínima quando os protocolos seguros quânticos se tornarem obrigatórios.

Por que PQC agora?

Em 2024, o National Institute of Standards and Technology (NIST), em português Instituto Nacional de Padrões e Tecnologia, pretende publicar e padronizar o PQC algoritmos para que as organizações sejam protegidas contra ataques de computação quântica.

Assim que o NIST os padronizar oficialmente, os órgãos governamentais em todo o mundo (BSI, ANSSI, etc.) emitirão mandatos de conformidade com base no processo de padronização PQC do NIST.

O instituto já está realizando conferências que tem o objetivo de discutir os vários aspectos dos algoritmos, tanto os selecionados quanto os que estão sendo avaliados para obter feedback e informar decisões sobre as padronizações.

Eles já estão na 5ª conferência, que foi realizada de 10 a 12 de abril, em Rockville, Maryland (EUA).

Fonte: Unsplash – Michael Dziedzic

O que é um computar quântico? Não é ficção científica. Eles existem.

Como o nosso assunto é criptografia pós-quântica, é necessário discutirmos sobre computação quântica. Ou seja, o computador quântico, um dispositivo que utiliza princípios da mecânica quântica para processar as informações.

Uma das aplicações mais promissoras dos computadores quânticos é a simulação do comportamento da matéria até o nível molecular. Já são utilizados para pesquisas cientificas e avanços na área médica e veicular, por exemplo.

Mas, uma grande preocupação relacionada a eles é seu uso por cibercriminosos. Pois funcionarão como uma arma para descriptografar dados sensíveis e deixar as empresas vulneráveis.

E como você está se preparando para esse cenário?

A criptografia pós-quântica pode enfraquecer o protocolo da web HTTPS que criptografa os dados que usamos e recebemos pela internet. Atualmente, as máquinas estão evoluindo rapidamente e daqui a menos de 10 anos já será possível para um hacker usar um computador quântico.

Consequentemente, invadir e descriptografar dados que seriam impossíveis ou que demorariam bilhões de anos.

QUIBITS: A estrutura do computador quântico

Enquanto um computador convencional opera com o sistema binário, utilizando apenas zeros e uns, os computadores quânticos utilizam qubits para codificar dados. Um qubit é uma mistura de todos os valores entre zero e um, o que lhe permite representar não apenas o zero, o um, mas também uma combinação linear dos dois.

São como partículas subatômicas, como elétrons ou fótons. Eles possuem propriedades quânticas distintas, o que implica que um conjunto interligado pode oferecer capacidade de processamento significativamente superior em comparação com a mesma quantidade de bits binários.

Entre essas características, destaca-se a superposição, enquanto outra é denominada emaranhamento.

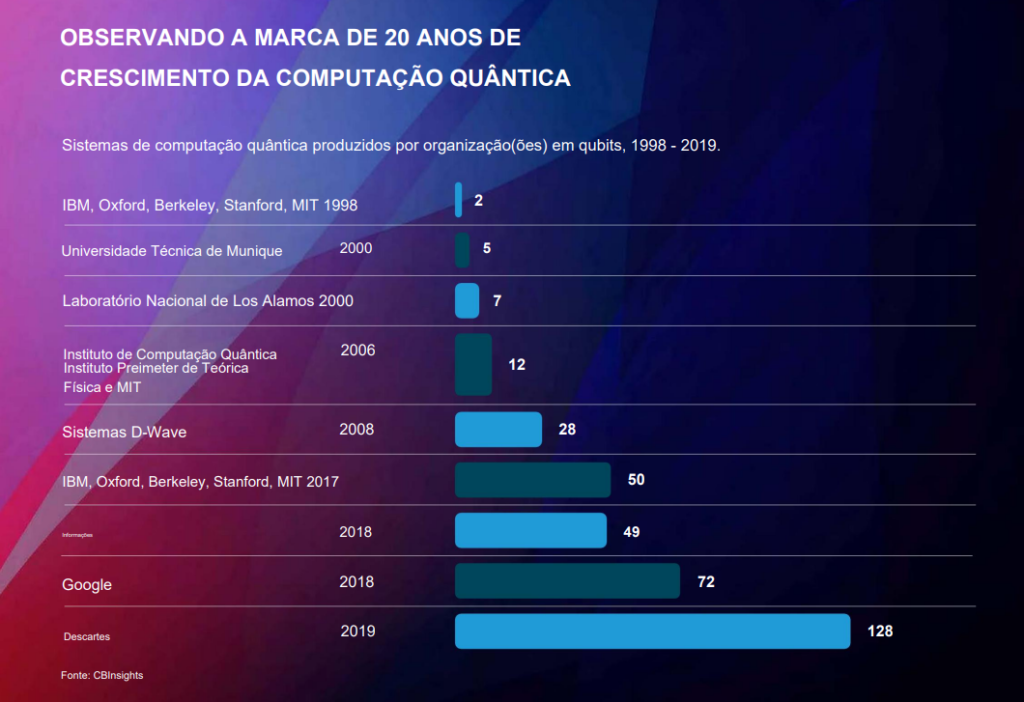

Em vez de serem reservados para filmes de ficção científica, os computadores quânticos existem hoje à medida que as organizações avançam para a comercialização.

Confira:

- O computador Sycamore do Google possui 70 qubits (bits quânticos) – agosto de 2023.

- O processador quântico Osprey da IBM com 433 qbits é o mais poderoso do mundo, e a empresa planeja atingir o estágio de 4.000 qubits com seu processador Kookaburra em 2025.

- Empresas de tecnologia como Google, IBM, Microsoft e Amazon anunciaram a computação quântica disponível na nuvem como serviço.

O que é Criptografia Pós-Quântica (PQC)?

A criptografia de chave pública de hoje é baseada na fatoração para algoritmos RSA ou problemas de log discreto com DSA, Diffie-Hellman e Criptografia de Curva Elíptica (ECC).

A Criptografia Pós-Quântica usa um novo conjunto de Algoritmos Resistentes Quânticos, criados por pesquisadores e testados por órgãos padrão da indústria, como NIST e ANSSI, que estão em processo de se tornar parte dos requisitos de conformidade.

Portanto, ela fornecerá proteção de longo prazo para dados governamentais e comerciais contra a ameaça emergente da computação quântica. Os computadores quânticos tornarão inseguras as atuais infraestruturas convencionais criptografadas com chave pública.

Usando um modelo de criptografia híbrido, o PQC permite que os clientes combinem algoritmos clássicos e resistentes a quânticos em uma única plataforma, proporcionando uma transição segura para um mundo pós-quântico.

O que o CISO precisa saber?

Para se preparar para a Criptografia Pós-Quântica (PQC), é importante avaliar o nível de exposição ao risco e desenvolver um plano para reduzi-lo. Uma estratégia sugerida é adotar soluções que combinem algoritmos convencionais com métodos de segurança quântica.

Portanto, inicie o processo de preparação hoje mesmo, revisando o conjunto de algoritmos criptográficos em uso e avaliando a prontidão geral da organização para a era PQC. Comece a planejar uma arquitetura de segurança adequada para o ambiente quântico, incluindo a incorporação de suporte para os novos algoritmos.

Em primeiro lugar, examine minuciosamente todos os aplicativos que lidam com informações sensíveis. Se você precisasse alterar um algoritmo, esses aplicativos continuariam funcionando normalmente?

Se não, quais seriam os ajustes necessários para garantir seu funcionamento? Faça essa análise para cada aplicativo que depende de criptografia dentro da organização, a fim de criar um plano que garanta a continuidade das operações. Iniciar esse processo com antecedência ajudará a garantir uma transição suave para proteger os dados da organização no cenário do mundo pós-quântico.

Conclusão:

- Concluir a implementação dos algoritmos pós-quânticos em todos os sistemas e aplicativos da organização.

- Realizar testes finais de validação para garantir a integridade e a eficácia dos novos algoritmos.

- Documentar e comunicar os resultados da migração para todas as partes interessadas, incluindo funcionários, clientes e parceiros comerciais.

- Estas etapas irão proporcionar uma transição suave e segura para a criptografia pós-quântica, garantindo a segurança dos dados da organização no cenário da computação quântica.

Webinar: Navegando na criptografia pós-quântica (PQC): Prepare-se para o futuro!

Confira a gravação da live que apresenta estratégias práticas e execução tática para lidar com os desafios da criptografia pós-quântica.

Solução Thales High Encryption Speed (HSE) – Defesas Quânticas

O NIST recomenda uma abordagem híbrida à criptografia, utilizando plataformas cripto-ágeis para uma transição suave.

Na prática isso significa:

- QKD – Aproveite a mecânica quântica para estabelecimento e distribuição de chaves

- Algoritmos – Suporte para modos alternativos com algoritmos clássicos e QRA

- RNGs – Combine QRNGs com certificação NIST

A criptografia híbrida refere-se ao uso de algoritmos de criptografia clássicos comprovados. E algoritmos de criptografia resistentes a quantum. A criptografia híbrida requer uma plataforma criptoágil e garante proteção de dados de longo prazo em um mundo pós-quântico.

Sendo assim, a criptografia de alta velocidade pode ajudar a proteger muitos ambientes, incluindo:

- Interconexão de data center

- Serviços financeiros

- Governo

- Infraesturura Nacional Crítica

O Thales HSE tem a capacidade de modificar rapidamente as primitivas criptográficas subjacentes e possui tecnologia atualizável flexível sem obsolência incorporada. Isso garante que as organizações possam se adaptar rapidamente em um cenário de segurança cibernética em constante evolução.

Confira os benefícios:

- Separação total de tarefas de segurança criptográfica.

- Compatível com fontes externas de entropia.

- Mecanismo de criptografia FPGA programável em campo.

- Pronto para Quantum (compatível com QKD).

- Suporta modos de criptografia CFB, CTR e GCM.

- Gerenciamento de chaves com autocorreção.

- Suporte para algoritmos AES de 128 e 256 bits.

Sobre a parceria Eval Digital e Thales

A parceria entre a Eval e a Thales representa uma aliança estratégica para oferecer soluções tecnológicas de ponta. Juntas, essas empresas unem expertise e inovação para atender às demandas do mercado com excelência.

A combinação dos recursos da Eval Tecnologia e da experiência da Thales resulta em soluções robustas e seguras, capazes de enfrentar os desafios mais complexos.

E nessa parceria só falta a sua empresa. Então, garanta a proteção de dados em movimento.