La digitalización masiva ha hecho que la información circule a velocidades increíbles, creando conexiones e interacciones globales. Sin embargo, esto también ha traído consigo importantes retos en términos de ciberseguridad. Aquí es donde tecnologías como Code Signing se vuelven cruciales, actuando como escudo protector frente a diversas ciberamenazas a la firma de código.

La expansión de la superficie de ataque, el crecimiento de la sofisticación de los ciberataques y la multiplicidad de mecanismos y canales de amenaza son algunas de las preguntas a las que las comunidades de seguridad digital global están trabajando para dar respuesta.

De hecho, la ciberseguridad se ha convertido en un elemento crucial para proteger los datos y los sistemas informáticos como consecuencia de estos retos. En este contexto, la firma de código pretende garantizar la integridad y autenticidad del código fuente y proteger a los usuarios de programas maliciosos.

Desentrañando Código FirmaLa tecnología que no puede ignorar

La firma de código es un proceso que utiliza un sistema criptográfico para añadir una firma digital a un script o código ejecutable.

Este método se utiliza para confirmar la identidad del autor de un programa informático y garantizar que el código no ha sido alterado o corrompido desde que se firmó. La firma digital actúa como garantía de que el software es auténtico y seguro de descargar e instalar.

Además de garantizar la autenticidad del software, la firma de código también desempeña un papel crucial en la prevención del robo de certificados de firma de código.

En resumen, en el proceso de firma de código, la clave privada se utiliza para crear una firma digital, que se adjunta al software.

El certificado digital, que contiene la clave pública correspondiente, es utilizado por los usuarios para verificar la firma.

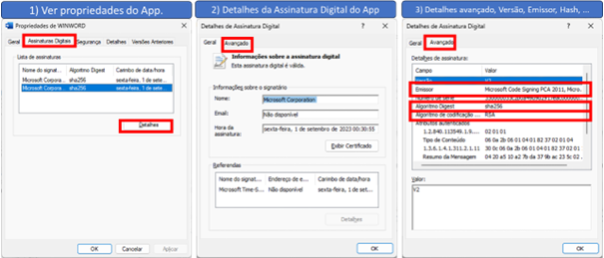

En la siguiente figura puede ver información sobre la firma digital de Word.

Para saber más sobre los conceptos de clave privada, clave pública, certificado digital, firmas digitales y cómo proteger las

claves de firma de código,

haga clic aquí

.

El impacto del Código FirmaProtección máxima, riesgo mínimo

La firma de código cumple varios objetivos esenciales que benefician tanto a los desarrolladores como a los usuarios.

- Para desarrolladores:

La firma de código ayuda a generar confianza entre los usuarios. Cuando firmas tu código, los usuarios saben que procede de una fuente de confianza: véase el ejemplo de la figura 1, donde el emisor es Microsoft, la empresa responsable de Word.

Esto también puede dar a los desarrolladores una ventaja competitiva, ya que es más probable que los usuarios descarguen software que saben que es seguro y auténtico, especialmente cuando saben cómo proteger las claves de firma de código.

Además, los sistemas operativos modernos suelen advertir o incluso impedir que los usuarios descarguen y/o instalen aplicaciones no firmadas.

- Para los usuarios:

La firma de código garantiza el origen del software. Al descargar aplicaciones firmadas digitalmente, los usuarios pueden estar seguros de que el software procede realmente del proveedor declarado y no ha sido alterado por terceros.

Esto protege a los usuarios de malware o software malicioso que puede camuflarse como legítimo.

Código Firma en primera línea: lucha contra las ciberamenazas a la firma de códigos

La firma de código protege contra el malware y la manipulación del software garantizando la verificación de la integridad y la autenticación del origen. Es el momento de estar alerta contraciberamenazas a la firma de código.

Comprobación de integridad:

Cuando el código está firmado digitalmente, cualquier cambio realizado en el código después de la firma invalidará la firma digital.

Esto significa que si un agente malicioso intenta inyectar malware o manipular de otro modo el código, la firma digital no será válida, y será fácilmente perceptible.

Cuando un usuario intenta instalar o ejecutar el software, el sistema operativo o la plataforma en la que se ejecuta el software comprueba la firma digital.

Si la firma no es válida, lo que indica que el software ha sido alterado desde que se firmó, el sistema operativo o la plataforma pueden mostrar una advertencia al usuario o incluso bloquear por completo la instalación o ejecución del software.

Autenticación de origen:

La firma del código también ayuda a garantizar a los usuarios que el software procede de una fuente fiable.

En la práctica, esto se hace mediante un Certificado de Firma de Código, que está vinculado a una entidad específica (como una empresa o un desarrollador individual).

El certificado es emitido por una Autoridad de Certificación (CA), que verifica la identidad de la organización antes de emitir el certificado.

Además, cuando el software se firma con un certificado de firma de código, la firma digital contiene información vinculante al certificado. Esto permite a los usuarios verificar la identidad de la organización que ha firmado el código.

Si el software malicioso intenta hacerse pasar por software legítimo, será necesario falsificar la firma digital, lo que es extremadamente difícil de hacer.

En resumen, la firma de código protege contra el malware y la manipulación del software garantizando la integridad del software firmado y proporcionando una forma segura y fiable de verificar el origen del software, especialmente cuando se aplican las mejores prácticas de seguridad en la firma de código.

Eventos de seguridad relacionados con Código Firma

Y en cuanto a la realidad, son varios los atentados que se han perpetrado contra nosotros.se han dado a conocer y otras ni siquiera se publicitan. A continuación figuran tres ejemplos de ataques conocidos.

1. Stuxnet:

Considerado uno de los ciberataques más sofisticados jamás creados.

El programa malicioso Stuxnet fue el responsable de alterar sustancialmente el programa de enriquecimiento de uranio de Irán en 2010.

Una de las características más intrigantes de este malware era su capacidad para eludir las medidas de seguridad estándar, ya que estaba firmado con certificados válidos que habían sido robados a empresas de tecnologías de la información.

El caso Stuxnet es un ejemplo inquietante que pone de relieve la necesidad de adoptar medidas rigurosas para prevenir las ciberamenazas, como el robo de certificados de firma de código.

Haga clic aquí para obtener más información sobre Stuxnet.

2. Flame:

Un malware avanzado con funciones de ciberespionaje.

El ataque destacaba por la forma en que explotaba la infraestructura de firma de código de Microsoft para hacerse pasar por un componente legítimo de Windows.

Utilizando un certificado falsificado, este malware consiguió infiltrarse en sistemas vulnerables.

Haga clic aquí para ver más sobre Flame.

3. XCode Ghost:

Incidente que afectó al entorno de desarrollo de Apple.

Ocurrió en 2015, los desarrolladores de aplicaciones descargaron una versión manipulada del entorno de desarrollo de Apple – Xcode, que se utilizó para inyectar código malicioso en sus aplicaciones.

Cuando las aplicaciones infectadas se enviaron a la App Store, venían con el certificado oficial de firma de código de Apple, por lo que pasaron la legitimación.

Haga clic aquí para obtener más información sobre XCode Ghost.

Estos ejemplos ponen de relieve la importancia de la seguridad de las firmas de código y la necesidad de comprender cómo protegerlas. protegerlas para evitar situaciones similares.

Esto nos recuerda la famosa imagen de guardar las llaves bajo el felpudo de la entrada. De nada sirve una casa cerrada si las llaves, uno de los principales dispositivos de protección, son fácilmente accesibles para los delincuentes.

La última línea de defensa: Buenas prácticas de seguridad para la firma de código

Aunque la firma de código es esencial, no es infalible.

En la práctica, las claves utilizadas en el proceso de firma pueden ser robadas,

la protección de las claves utilizadas

es uno de los eslabones más débiles hoy en día.

Por lo tanto, es crucial adoptar las mejores prácticas y políticas de seguridad en materia de firma de código para proteger las claves utilizadas en el proceso de registro.

Mantener la fiabilidad del software mediante la firma segura del código es una necesidad urgente.

Además de adoptar sólidas prácticas de seguridad informática, es igualmente importante centrarse en prevenir el robo de certificados de firma de código para garantizar que el software siga siendo seguro y fiable.

Acerca de Eval

Las soluciones y servicios de Eval cumplen las normas reglamentarias más estrictas para organizaciones públicas y privadas, como SBIS, ITI, PCI DSS y LGPD. En la práctica, fomentamos la seguridad y el cumplimiento de la normativa en materia de información, el aumento de la eficacia operativa de las empresas y la reducción de costes.

Innova ahora, lidera siempre: descubre las soluciones y servicios de Eval y lleva a tu empresa al siguiente nivel.

Eval, la seguridad es un valor.

Artículo escrito por Marcelo Tiziano y

Evaldo.Ai

revisado por Arnaldo Miranda.