Criptografía post-cuántica (PQC), o criptografía post-cuántica

criptografía (PQC),

ayuda a mitigar los ciberataques.

Aunque el 73% de las organizaciones reconoce que la informática cuántica supone una amenaza para la criptografía tradicional,

el 61% aún no ha definido una estrategia para un mundo post-cuántico.

.

Y el 62% tiene cinco o más plataformas clave de gestión, lo que convierte la preparación del PQC en un reto importante.

Si las organizaciones descuidan su estrategia, inevitablemente causará estragos en sus centros de datos y pondrá en peligro sus datos más sensibles. Además, transformar la criptografía de una empresa en criptografía post-cuántica lleva tiempo.

Por tanto, las organizaciones de todo el mundo deben probar sus aplicaciones, datos y dispositivos del ecosistema que actualmente dependen de la criptografía tradicional, para garantizar una interrupción mínima cuando los protocolos de seguridad cuántica sean obligatorios.

¿Por qué PQC ahora?

Para 2024, el Instituto Nacional de Normas y Tecnología (NIST) tiene previsto publicar y normalizar los algoritmos PQC para que las organizaciones puedan estar protegidas contra los ataques de la informática cuántica.

En cuanto el NIST los normalice oficialmente, los gobiernos

organismos gubernamentales de todo el mundo

(BSI, ANSSI, etc.) emitirán

mandatos de conformidad

basados en el proceso de normalización PQC del NIST.

El instituto ya está celebrando conferencias para debatir los distintos aspectos de los algoritmos, tanto los seleccionados como los que se están evaluando, para obtener opiniones y fundamentar las decisiones sobre la normalización.

Ya están en la 5ª conferencia, que se celebró del 10 al 12 de abril en Rockville, Maryland (EEUU).

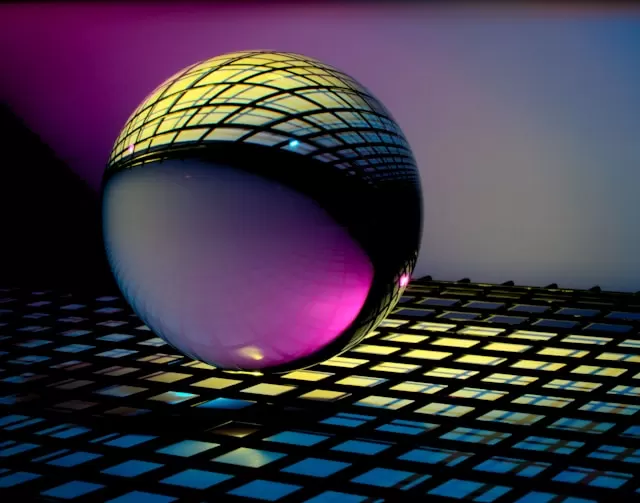

Fuente: Unsplash – Michael Dziedzic

¿Qué es un ordenador cuántico? No es ciencia ficción. Existen.

Como nuestro tema es la criptografía post-cuántica, es necesario hablar de la informática cuántica. En otras palabras, el ordenador cuántico, un dispositivo que utiliza los principios de la mecánica cuántica para procesar la información.

Una de las aplicaciones más prometedoras de los ordenadores cuánticos es

simular el comportamiento de la materia hasta el nivel molecular

. Ya se están utilizando para la investigación científica y los avances en

médico

y vehículos, por ejemplo.

Pero una gran preocupación relacionada con ellos es su uso por parte de los ciberdelincuentes. Actuarán como un arma para desencriptar datos sensibles y dejar vulnerables a las empresas.

¿Y cómo te preparas para este escenario?

La criptografía poscuántica

podría debilitar el protocolo web HTTPS que cifra los datos que utilizamos y recibimos por Internet.

Hoy en día, las máquinas evolucionan rápidamente y en menos de 10 años será posible que un pirata informático utilice un ordenador cuántico.

En consecuencia, piratear y descifrar datos que sería imposible o llevaría miles de millones de años.

QUIBITS: La estructura del ordenador cuántico

Mientras que un ordenador convencional funciona con el sistema binario, utilizando sólo ceros y unos, los ordenadores cuánticos utilizan

los ordenadores cuánticos utilizan qubits para codificar los datos

. Una qubit es una mezcla de todos los valores entre cero y uno, lo que le permite representar no sólo el cero y el uno, sino también una combinación lineal de ambos.

Son como partículas subatómicas, como los electrones o los fotones. Tienen propiedades cuánticas diferentes, lo que implica que un conjunto interconectado puede ofrecer una capacidad de procesamiento significativamente mayor en comparación con la misma cantidad de bits binarios.

Entre estas características destaca la superposición, mientras que otra se denomina entrelazamiento.

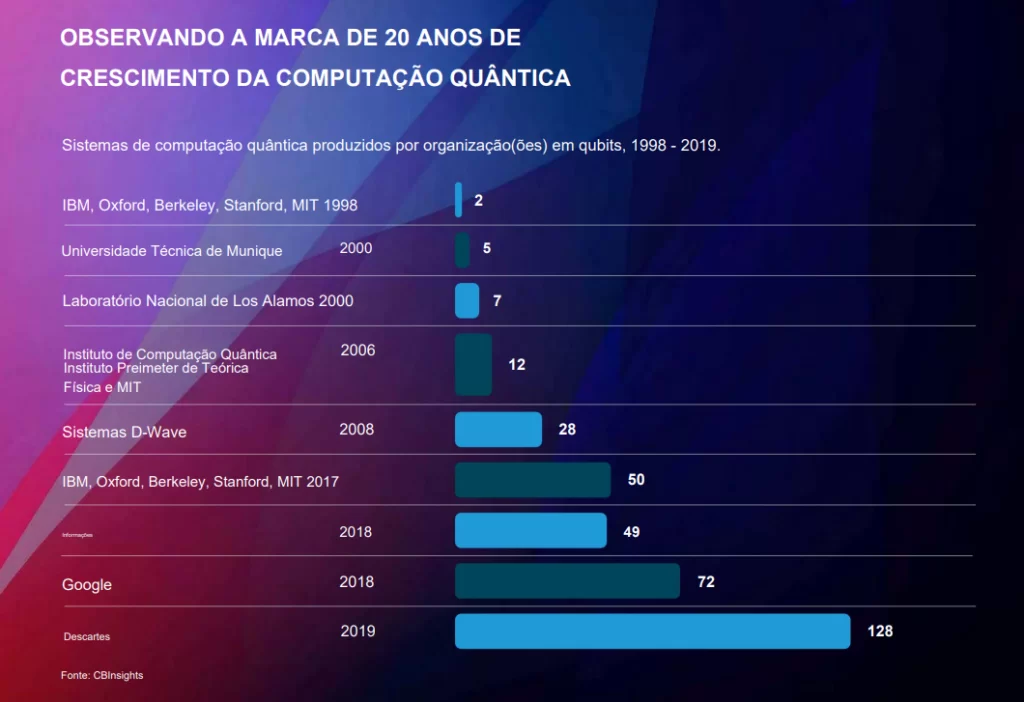

En lugar de estar reservados a las películas de ciencia ficción, los ordenadores cuánticos existen hoy en día, a medida que las organizaciones avanzan hacia su comercialización.

Compruébalo:

- O

Ordenador Google Sycamore

tiene

70 qubits (bits cuánticos)

– Agosto de 2023. - O

Procesador cuántico IBM Osprey con 433 qbits

es el

procesador más potente del mundo

y la empresa tiene previsto alcanzar los 4.000 qubits con su procesador Kookaburra en 2025. - Empresas tecnológicas como

Google, IBM, Microsoft y Amazon

han anunciado

computación cuántica disponible en la nube

como servicio.

¿Qué es la Criptografía Postcuántica (PQC)?

La criptografía de clave pública actual se basa en la factorización para los algoritmos RSA o en problemas de logaritmos discretos con DSA, Diffie-Hellman y Criptografía de Curva Elíptica (ECC).

A

La Criptografía Postcuántica utiliza un nuevo conjunto de Algoritmos Resistentes a la Cuántica

creados por investigadores y probados por organismos de normalización del sector, como el NIST y la ANSSI, que están en proceso de convertirse en parte de los requisitos de cumplimiento.

Por tanto, proporcionará protección a largo plazo para los datos gubernamentales y comerciales frente a la amenaza emergente de la informática cuántica. Los ordenadores cuánticos harán inseguras las actuales infraestructuras convencionales encriptadas de clave pública.

Utilizando un modelo de cifrado híbrido, el PQC permite a los clientes combinar algoritmos clásicos y resistentes a la cuántica en una única plataforma, proporcionando una transición segura a un mundo post-cuántico.

¿Qué necesita saber el CISO?

Conoce tus criptomonedas. Comprende dónde están los datos encriptados y qué tipo de criptografía se utiliza actualmente, así será más fácil planificar el uso de la criptografía post-cuántica. Un punto crucial es analizar dónde utiliza actualmente tu organización la encriptación y cuáles serán las repercusiones en caso de violación de la seguridad.

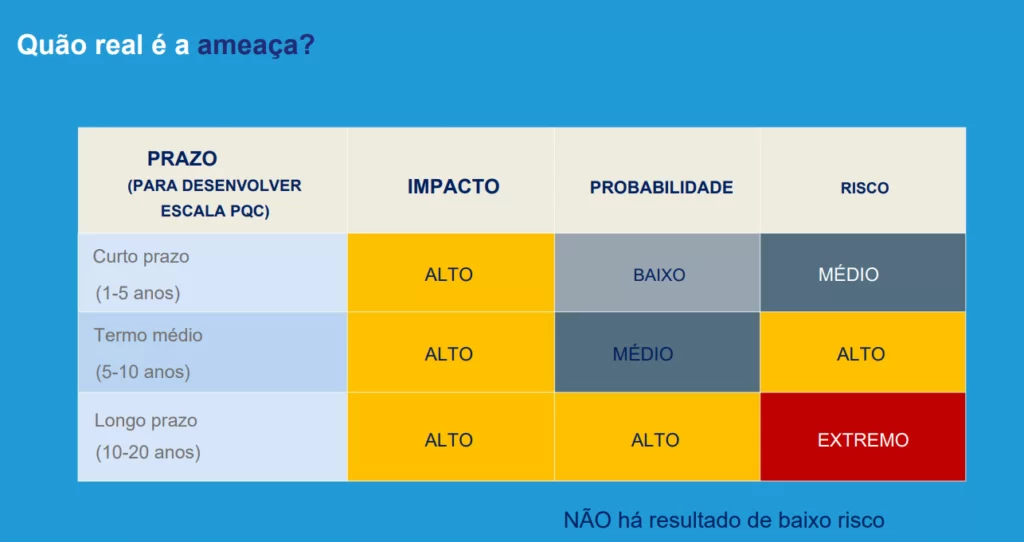

Para prepararse para la Criptografía Postcuántica (PQC), es importante evaluar el

nivel de exposición al riesgo

y elabora un plan para reducirlo. Una estrategia sugerida es adoptar soluciones que combinen algoritmos convencionales con métodos de seguridad cuántica.

Así que empieza hoy mismo el proceso de preparación

revisando el conjunto de algoritmos criptográficos en uso

y evaluar la preparación general de la organización para la era PQC. Empieza a planificar una arquitectura de seguridad adecuada para el entorno cuántico, que incluya la incorporación de soporte para los nuevos algoritmos.

En primer lugar, examina a fondo todas las aplicaciones que manejen información sensible. Si tuvieras que cambiar un algoritmo, ¿estas aplicaciones seguirían funcionando normalmente?

Si no es así, ¿qué ajustes habría que hacer para que funcionara? Realiza este análisis para cada aplicación que dependa de la encriptación dentro de la organización, para crear un plan que garantice la continuidad de las operaciones. Empezar este proceso pronto ayudará a garantizar una transición fluida hacia la protección de los datos de la organización en el mundo post-cuántico.

Conclusión:

- Completar la implantación de algoritmos post-cuánticos en todos los sistemas y aplicaciones de la organización.

- Realizar pruebas finales de validación para garantizar la integridad y eficacia de los nuevos algoritmos.

- Documenta y comunica los resultados de la migración a todas las partes interesadas, incluidos empleados, clientes y socios comerciales.

- Estos pasos proporcionarán una transición suave y segura a la criptografía post-cuántica, garantizando la seguridad de los datos de la organización en el panorama de la computación cuántica.

Webinar: Navegando por la criptografía post-cuántica (PQC): ¡Prepárate para el futuro!

Echa un vistazo a la grabación del directo que presenta estrategias prácticas y ejecución táctica para afrontar los retos de la criptografía post-cuántica.

Solución Thales de alta velocidad de cifrado (HSE) – Quantum Defences

O

El NIST recomienda un enfoque híbrido

a la criptografía, utilizando plataformas cripto-ágiles para una transición suave.

En la práctica, esto significa:

- QKD – Utiliza la mecánica cuántica para establecer y distribuir claves

- Algoritmos – Soporte para modos alternativos con algoritmos clásicos y QRA

- RNGs – Combinar QRNGs con certificación NIST

La encriptación híbrida se refiere al uso de algoritmos de encriptación clásicos de eficacia probada. Y algoritmos de encriptación resistentes a la cuántica. El cifrado híbrido requiere una plataforma criptográfica y garantiza la protección de los datos a largo plazo en un mundo post-cuántico.

Como tal, la encriptación de alta velocidad puede ayudar a proteger muchos entornos, entre ellos:

- Interconexión de centros de datos

- Servicios financieros

- Gobierno

- Infraestructuras Nacionales Críticas

O

Thales HSE tiene capacidad para modificar rápidamente las primitivas criptográficas

y tiene una tecnología flexible actualizable sin obsolescencia incorporada. Esto garantiza que las organizaciones puedan adaptarse rápidamente a un panorama de ciberseguridad en constante evolución.

Comprueba las ventajas:

- Separación total de las tareas de seguridad criptográfica.

- Compatible con fuentes de entropía externas.

- Motor de encriptación FPGA programable en campo.

- Listo para Quantum (compatible con QKD).

- Admite los modos de encriptación CFB, CTR y GCM.

- Gestión de claves autocorrectiva.

- Compatible con los algoritmos AES de 128 y 256 bits.

Acerca de la asociación entre Eval Digital y Thales

La asociación entre Eval y Thales representa una alianza estratégica para ofrecer soluciones tecnológicas de vanguardia. Juntas, estas empresas combinan experiencia e innovación para satisfacer con excelencia las demandas del mercado.

La combinación de los recursos de Eval Tecnologia y la experiencia de Thales da como resultado soluciones robustas y seguras, capaces de afrontar los retos más complejos.

Y lo único que falta en esta asociación es tu empresa. Así garantizarás la protección de datos en movimiento.