Las empresas entienden que ofrecer una gran experiencia al cliente es esencial en esta era digital. Y la identidad digital es una de las vías clave.

Sin embargo, para muchos gestores, las solicitudes de identificación digital y el intercambio de información personal dificultan las estrategias destinadas a facilitar la interacción de los usuarios en operaciones que implican la conversión en negocio a través de transacciones digitales.

La práctica habitual de pedir a los clientes que confirmen su identidad en todos los puntos de contacto se ha convertido en un obstáculo. Esta situación afecta tanto a la asistencia como a la seguridad de los datos.

¿No es potencialmente arriesgado seguir comunicando datos personales considerados sensibles? ¿Quién puede estar escuchando o leyendo esta información? ¿Y por qué proporcionar identificación digital para, por ejemplo, suscribirse a un boletín? ¿Qué tiene esto que ver con la seguridad?

Los retos de la gestión de las identidades digitales

Las preguntas anteriores ponen de relieve dos retos de la gestión de las identidades digitales de los clientes.

El primero de ellos es el oneroso proceso de estandarización de la mayoría de las estrategias de seguridad, que hace potencialmente tan difícil “comprar un llavero de repuesto para un juego de llaves de coche como comprar el propio coche”.

Se trata de una visión confusa para el cliente, en la que la validación digital no suele estar relacionada con la validación no digital. Además, los registros de acceso de los distintos puntos de contacto con el cliente se almacenan en ubicaciones separadas.

Hay muchos puntos, pero no hay forma de conectarlos, este formato sigue siendo un estándar para muchas empresas.

Detrás de estos retos está la tensión entre los responsables de TI y sus colegas de marketing. Al fin y al cabo, los primeros quieren proteger estos datos y los segundos explotarlos para mejorar la experiencia del cliente.

Por ello, ambas perspectivas pueden resultar difíciles de conciliar.

Identificación digital: el potencial para aumentar el valor de la marca

Los directores de marketing (CMO) de hoy en día se enfrentan al reto de impulsar el valor de la marca. Ese valor procede de deleitar a los clientes. Los clientes suelen estar encantados cuando se sienten vinculados a las marcas.

Sin embargo, la posibilidad de que esto ocurra suele estar relacionada con el acceso de los profesionales del marketing a los datos personales necesarios para personalizar la experiencia del cliente.

Cuando se hacen bien, estas experiencias personalizadas pueden generar no sólo confianza, sino también defensa de la marca.

Imaginemos, por ejemplo, un jugador de fútbol fiel a una determinada marca. Como esta marca se ha ganado su confianza, comparte información personal que no compartiría necesariamente con otras marcas de fútbol.

La experiencia del cliente, la conexión emocional creada, el valor percibido de la marca, estas cosas son ahora inseparables y dependen de la identidad digital.

La identidad digital es el combustible del compromiso de los clientes. También es una fuente de gran preocupación para los CIO, los CISO y los equipos de TI responsables de garantizar la seguridad de la información sensible, como las identidades digitales.

Pero aunque estos puntos para la experiencia del cliente y la seguridad parezcan contradictorios, no tienen por qué serlo.

Al fin y al cabo, hay un camino convergente. Lo que necesitan los equipos de marketing y tecnología para atender mejor y con más confianza a los clientes es una forma de ver y conectar los puntos. Una forma de hacerlo: la autenticación de la identidad digital basada en el riesgo.

Cuatro principios de la gestión de identidades digitales basada en el riesgo

Los líderes empresariales y de TI deben considerar la noción de que la identidad del cliente no es sólo una cuestión de seguridad.

En su lugar, pueden pensar en ello como una característica que también puede aplicarse con flexibilidad en múltiples plataformas y adaptarse a los movimientos y preferencias de marketing individuales, además de hacerlo menos obvio para los clientes.

Los responsables de marketing e informática pueden ayudarse mutuamente colaborando en el diseño de un sistema con cuatro características bien definidas.

1. Dependencia del contexto

Las empresas que utilizan un planteamiento flexible pueden, por ejemplo, exigir múltiples medios de autenticación para las transacciones financieras, pero un nivel inferior de verificación para interacciones como la actualización de la suscripción a un boletín.

Este tipo de autenticación basada en el riesgo tiene el beneficio potencial de mejorar la experiencia del cliente y reducir la complejidad para la organización.

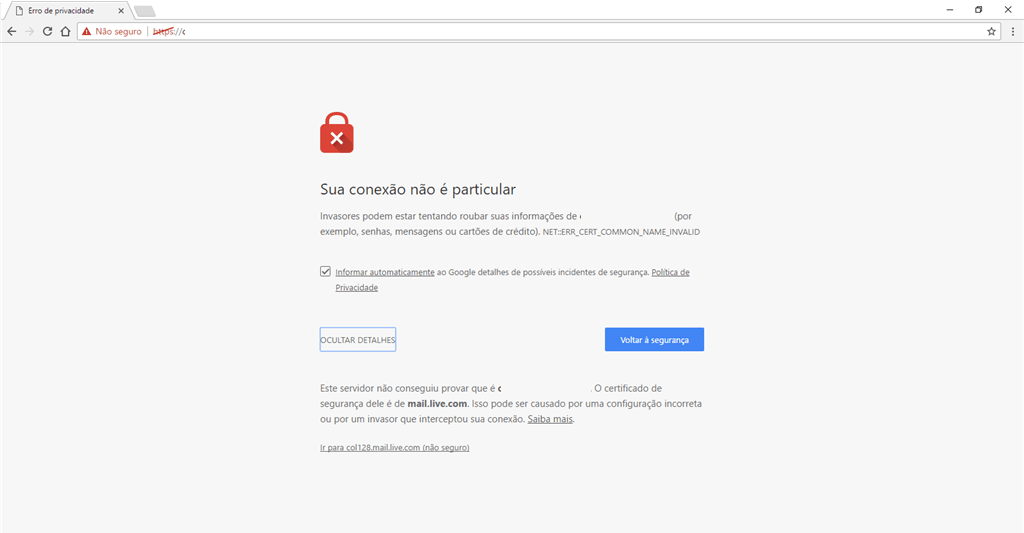

|

|

2. Transparencia

En lugar de destacar como una actividad independiente y onerosa, la autenticación basada en el riesgo puede formar parte integrante de las experiencias en línea que los clientes ya realizan, como la búsqueda, la compra, el mantenimiento o el registro.

Deshacerse de los CAPTCHA o recordar el nombre de algo favorito en cada paso del recorrido del cliente es sólo una parte del cambio.

Después de todo, desde este punto de vista, la configuración inicial de los perfiles de identidad de los clientes es más exhaustiva y va más allá de unas pocas pruebas obvias, de modo que se requieren menos pasos de autenticación visibles (si los hay) una vez que el cliente se compromete.

3. Personalización

La era digital nos ha permitido definir opciones: a un cliente puede gustarle autenticarse mediante un gestor de contraseñas seguro, mientras que otro puede preferir el reconocimiento biométrico.

Si combinamos esta capacidad de elección con un sistema de gestión de relaciones basado en la identidad capaz de aplicar estas preferencias a lo largo del tiempo y de las plataformas, el resultado puede ser una experiencia que anime a los clientes a relacionarse con una marca con más frecuencia y de forma más voluntaria.

4. Omnipresencia

Cualquier sistema de identidad digital adaptado al cliente debe funcionar de forma coherente en todas las plataformas de marketing, comercio electrónico y herramientas de gestión y comunicación, para que los clientes no tengan que enfrentarse a diferentes requisitos de autenticación en las distintas partes de la empresa.

Trabajando juntos para garantizar que así sea, los responsables de marketing, TI y otros pueden ayudar a ofrecer una experiencia de usuario unificada y segura, empezando así a generar lealtad y confianza en la marca.

Generar identidades digitales

Una identidad digital puede crearse mediante un certificado digital emitido por una Autoridad de Certificación (CA), basado en criptografía asimétrica.

El certificado contiene datos asociados a un usuario o dispositivo (por ejemplo, su nombre o la copia de la clave pública).

El uso de certificados digitales tiene muchas ventajas para las organizaciones, por ejemplo:

- Garantizar el cumplimiento de la legislación;

- Alto grado de seguridad, que protege la información y reduce el riesgo de fraude;

- Mayor confianza de usuarios y clientes.

A su vez, los certificados digitales pueden utilizarse junto con software de firma digital para generar firmas digitales. Además, la gestión de identidades se convierte en una cuestión prioritaria para las organizaciones.

La identidad digital mediante certificados digitales ya es una realidad

Es necesario disponer de un sistema que le permita asociar y unificar sus datos, facilitar el acceso a todos los sistemas que deban utilizarlos y, sobre todo, ofrecer un alto grado de privacidad y seguridad.

La transformación de la identidad digital es algo más que implantar nuevas tecnologías y herramientas de seguridad. Al fin y al cabo, también implica cambios sistémicos, desde las funciones básicas de seguridad de la información, marketing y servicios hasta ámbitos como la gobernanza, las finanzas, la cultura e incluso el modelo empresarial.

En algunos países, la identidad digital está plenamente consolidada y tiene muchas aplicaciones en la vida cotidiana. Quizá el ejemplo más llamativo sea Estonia.

Este pequeño país báltico de 1,3 millones de habitantes introdujo en 2002 el sistema de identificación digital basado en el registro nacional y el documento nacional de identidad digital.

Este documento, obligatorio para los mayores de 15 años, permite a sus ciudadanos votar, comprar billetes de transporte público, cifrar correos electrónicos, renovar su pasaporte, acceder a su historial médico, firmar documentos y realizar casi cualquier tipo de gestión administrativa en línea, en cualquier lugar y en cualquier momento y permitiendo a los usuarios ser dueños de sus propios datos.

Pero el sistema estonio es sólo una muestra de lo que está por venir. Al fin y al cabo, se espera que el número de participantes en el mercado que se conecten en línea crezca exponencialmente en los próximos años.

Gracias al desarrollo de la Internet de los objetos, millones de objetos (desde frigoríficos hasta contenedores conectados a Internet) empezarán a funcionar previsiblemente de forma simultánea e integrada. Para ello también habrá que establecer normas para verificar sus identidades.

Acerca de Eval

EVAL lleva más de 18 años desarrollando proyectos en los sectores financiero, sanitario, educativo e industrial. Desde 2004, ofrecemos soluciones de autenticación, firma electrónica y digital y protección de datos. Actualmente estamos presentes en los principales bancos brasileños, instituciones sanitarias, escuelas y universidades, así como en diferentes industrias.

Con un valor reconocido por el mercado, las soluciones y servicios de EVAL cumplen las normas reglamentarias más exigentes de organizaciones públicas y privadas, como SBIS, ITI, PCI DSS y la Ley General de Protección de Datos (LGPD). En la práctica, fomentamos la seguridad y el cumplimiento de la normativa en materia de información, el aumento de la eficacia operativa de las empresas y la reducción de costes.

Innova ahora, lidera siempre: descubre las soluciones y servicios de Eval y lleva a tu empresa al siguiente nivel.

Eval, la seguridad es un valor.