O CipherTrust Secrets Management (CSM) representa uma solução avançada no âmbito do gerenciamento de segredos, desenvolvida para garantir a segurança e automatizar o acesso a uma ampla gama de informações confidenciais, abrangendo tanto segredos envolvendo interações humano-máquina quanto máquina-máquina.

Também oferece uma abordagem automatizada para tarefas como criação, armazenamento, rotação e exclusão de segredos, com o intuito de minimizar possíveis falhas humanas. Essa amplitude funcional o torna particularmente adequado para ambientes DevOps e para cargas de trabalho em nuvem.

A migração para a nuvem cria ambientes híbridos e multi-cloud. O CSM foi projetado para funcionar em todas essas configurações.

Combinar o gerenciamento de segredos com o gerenciamento de chaves é como ter um cofre fortificado para todos os seus ativos valiosos em um só lugar.

Funcionalidade automatizada e fácil de usar para DevSecOps e aplicando consistentemente políticas de segurança em toda a organização.

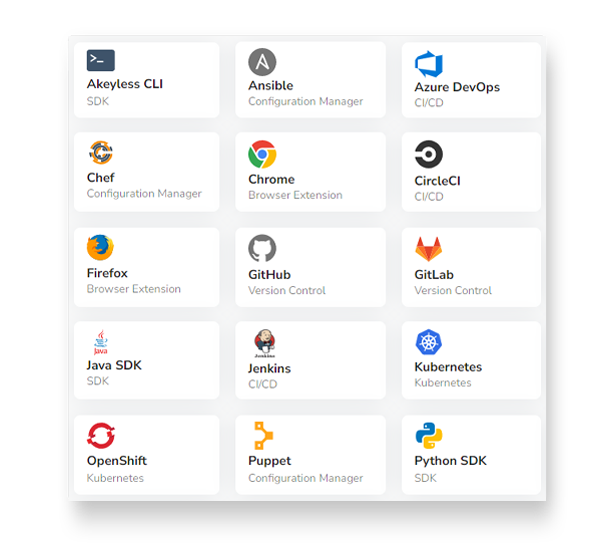

O CSM se integra facilmente com uma variedade de aplicativos de terceiros, incluindo:

GitHub

Kubernetes

OpenShift

E muitos outros.

Não corra riscos desnecessários. Abandone planilhas e ferramentas isoladas de descoberta e tenha uma visibilidade proativa e monitoramento contínuo de todos os seus certificados em um único console.

Ganhe tempo e economize custos com proteção. Gerencie seu inventário com facilidade e receba alertas proativos para certificados digitais expirados ou fora de conformidade.

Aumente a produtividade das equipes com processos eficientes. Simplifique auditorias internas e externas com registro completo de todas as alterações de certificado e configuração.

Simplifique a emissão e o gerenciamento de certificados, automatizando a renovação, o provisionamento e a instalação de certificados com um ou nenhum clique.

Não corra riscos desnecessários. Abandone planilhas e ferramentas isoladas de descoberta e tenha uma visibilidade proativa e monitoramento contínuo de todos os seus certificados em um único console.

Ganhe tempo e economize custos com proteção. Gerencie seu inventário com facilidade e receba alertas proativos para certificados digitais expirados ou fora de conformidade.

Aumente a produtividade das equipes com processos eficientes. Simplifique auditorias internas e externas com registro completo de todas as alterações de certificado e configuração.

Simplifique a emissão e o gerenciamento de certificados, automatizando a renovação, o provisionamento e a instalação de certificados com um ou nenhum clique.