Em uma era dominada pela digitalização, ataques de phishing HTTPS tornou-se uma das principais preocupações para empresas e indivíduos. O ícone do cadeado de segurança, representando o protocolo HTTPS, é frequentemente visto como um selo de segurança e confiabilidade.

No entanto, essa percepção tem sido habilmente explorada por cibercriminosos, que estão usando certificados SSL para mascarar seus ataques de phishing HTTPS, enganando até mesmo os usuários mais cautelosos.

Este artigo visa desvendar os mitos em torno do HTTPS e oferecer insights sobre como proteger sua organização contra essas ameaças ocultas.

O Mito do Cadeado de segurança: Desvendando a Falsa Promessa de Proteção

Muitos de nós foram ensinados a procurar o ícone do cadeado de segurança ao navegar na web, vendo-o como um sinal de que um site é seguro e confiável. Infelizmente, essa noção simplista tem se tornado perigosa.

O protocolo HTTPS e o ícone do cadeado de segurança indicam que os dados transmitidos entre o navegador do usuário e o servidor web são criptografados, tornando-os inacessíveis para interceptadores mal-intencionados.

Porém, isso não garante a legitimidade ou a “boa intenção” do site.

A obtenção de um certificado SSL, que habilita o protocolo HTTPS, envolve a verificação da propriedade do domínio por uma Autoridade Certificadora.

O processo não avalia a natureza ou o propósito do conteúdo do site.

Isso significa que, enquanto um site de phishing HTTPS pode não ter acesso direto aos dados inseridos por um usuário (graças à criptografia), ele ainda pode apresentar conteúdo enganoso ou malicioso com a aparência de ser seguro.

Além disso, com a crescente facilidade e acessibilidade para obter certificados SSL, muitos cibercriminosos estão adquirindo-os para seus sites de phishing. Isso lhes permite exibir o ícone do cadeado, explorando a confiança do usuário no símbolo.

Uma pesquisa recente revelou que um número significativo de sites de phishing agora usa HTTPS, tornando ainda mais difícil para os usuários comuns distinguirem sites legítimos de fraudulentos apenas com base na presença do cadeado.

Enquanto o cadeado indica criptografia e proteção contra interceptação de dados, ele não é uma garantia de que o site é legítimo ou seguro em termos de conteúdo.

É essencial que os usuários e as empresas sejam educados sobre essa distinção para navegar na web com verdadeira segurança

Com essa realidade em mente, imagine a seguinte situação: você recebe um e-mail muito parecido com o do seu banco habitual.

No conteúdo do e-mail, há um convite para verificar a nova interface de usuário ou atualizar os detalhes da sua conta, algo simples e corriqueiro.

O link contido no e-mail direciona para um site incrivelmente parecido com o do seu banco, a semelhança é impressionante.

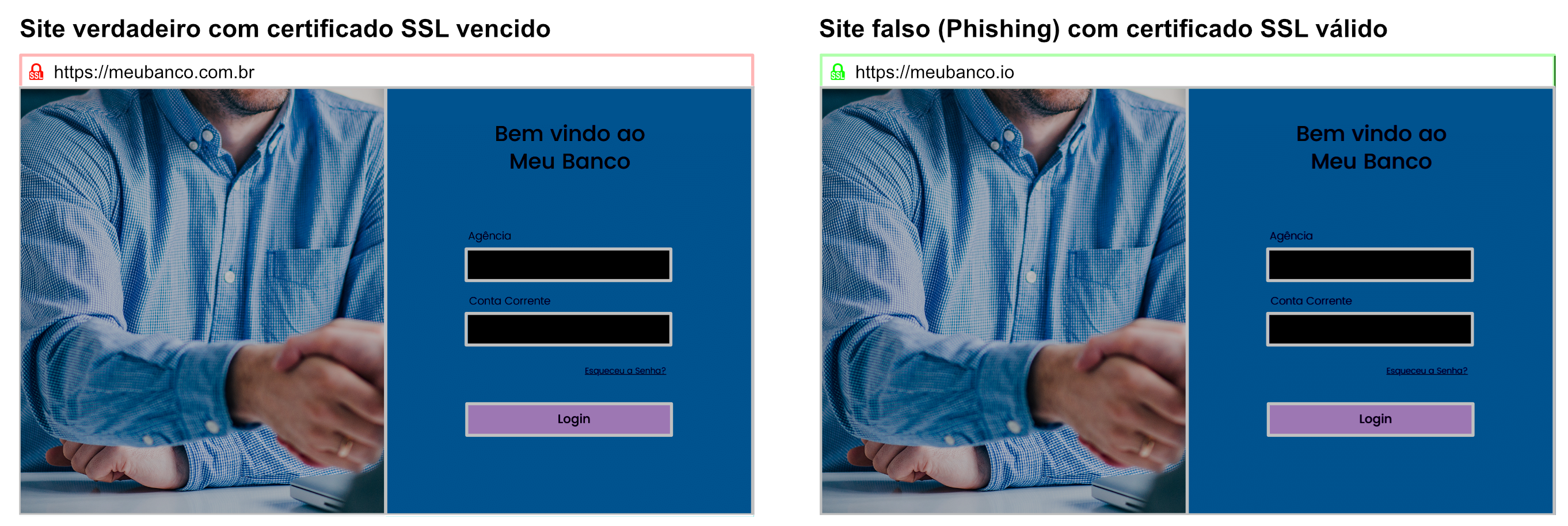

O endereço do site original do banco é “meubanco.com.br”, mas neste caso, o endereço do site para o qual o e-mail o levou é “meubanco.io”.

O detalhe do domínio, embora sutil, passa despercebido pela grande maioria dos usuários

O site parece legitimamente seguro, exibe o ícone do cadeado de segurança que você aprendeu a confiar, localizado ao lado do URL na barra de endereços do navegador.

Incentivado a prosseguir, você insere a agência, o número da conta e sua senha. Os dados são preenchidos, mas surge na tela uma mensagem de senha incorreta. Imediatamente após, você é redirecionado automaticamente para o site original do banco, “meubanco.com.br”.

Com a sensação de uma simples falha, você tenta novamente, desta vez tendo cuidado para não errar a senha. O acesso ao sistema bancário funciona perfeitamente neste segundo intento.

No entanto, o que não fica imediatamente evidente é que, neste ponto, o cibercriminoso já obteve acesso aos seus dados bancários.

Durante a tentativa falha no site de phishing, suas informações foram capturadas enquanto você acreditava estar inserindo-as no site original do seu banco.

Esta situação alarmante pode ocorrer com qualquer site que exija informações de acesso, desde bancos a sites de comércio eletrônico.

O objetivo do atacante varia de acordo com suas metas específicas – seja roubar dinheiro diretamente por meio de transações fraudulentas, obter acesso a uma conta para outra forma de fraude ou até mesmo vender esses detalhes de acesso a terceiros na DarkWeb.

Entender este tipo de ataque e saber identificar as sutilezas que denunciam um site de phishing é essencial para navegar com segurança na era digital.

Lembre-se sempre de verificar o URL, até mesmo quando o site aparentar ser seguro devido à presença do ícone do cadeado.

Mantenha-se sempre atualizado e consciente dos perigos on-line para proteger suas informações pessoais e financeiras.

A Ascensão do Phishing HTTPS: Uma Ameaça em Constante Evolução

O phishing, uma das formas mais antigas de ciberataque, tem se adaptado e evoluído ao longo dos anos para se manter eficaz.

Com a crescente adoção do protocolo HTTPS e a maior conscientização sobre sua importância, os cibercriminosos viram uma oportunidade de usar essa confiança a seu favor.

Um estudo da Phishlabs revelou que, em 2017, cerca de 25% de todos os ataques de phishing utilizavam conexões seguras e certificados SSL.

Isso representa um aumento significativo em comparação com anos anteriores e destaca a mudança nas táticas dos cibercriminosos.

Em vez de ser uma exceção, os sites de phishing com HTTPS estão se tornando a norma

Como vimos logo no início, o objetivo principal desses atacantes é capitalizar a confiança do usuário no ícone do cadeado, levando-os a acreditar que estão em um ambiente seguro e, assim, mais propensos a fornecer informações pessoais ou confidenciais.

Além disso, muitos navegadores modernos agora alertam os usuários quando acessam sites não criptografados, tornando ainda mais atraente para os atacantes equiparem seus sites de phishing com HTTPS.

A evolução dos ataques de phishing HTTPS destaca a necessidade de uma abordagem mais holística à segurança online.

Não basta apenas procurar o ícone do cadeado; é essencial avaliar a URL, o conteúdo do site e usar soluções de segurança robustas que possam detectar e bloquear sites de phishing.

Certificados Curinga: Uma Porta Aberta para Múltiplos Riscos

Os certificados curinga, também conhecidos como Wildcard Certificates, são uma ferramenta poderosa, mas que, se mal utilizada, pode se tornar uma vulnerabilidade significativa.

Eles são projetados para serem uma solução conveniente, permitindo que um único certificado SSL seja usado para vários subdomínios sob um domínio principal.

Por exemplo, um certificado curinga para “*.exemplo.com” poderia ser usado para “loja.exemplo.com”, “blog.exemplo.com” e assim por diante.

Por que são atrativos?

A principal vantagem dos certificados curinga é a conveniência e a economia. Em vez de gerenciar e renovar múltiplos certificados para cada subdomínio, as empresas podem usar um único curinga.

Isso pode simplificar a administração e reduzir custos.

Mas onde está o perigo?

A natureza abrangente dos certificados curinga é uma faca de dois gumes. Embora ofereçam conveniência, também introduzem riscos significativos:

- Comprometimento Ampliado:

O maior risco dos certificados curinga é que, se um subdomínio for comprometido, todos os outros subdomínios sob o mesmo certificado também podem estar em risco.

Em um cenário típico, se um subdomínio específico for violado, o dano é geralmente limitado a esse subdomínio.

No entanto, com um certificado curinga, um atacante que ganha acesso a um subdomínio pode potencialmente explorar o certificado para atacar outros subdomínios.

- Falsa Sensação de Segurança:

A simplicidade dos certificados curinga pode levar as organizações a acreditarem que estão totalmente protegidas.

Na prática, essa mentalidade pode levar a uma gestão menos rigorosa e a práticas de segurança relaxadas, tornando mais fácil para os atacantes explorarem vulnerabilidades.

- Uso Malicioso de Certificados Roubados:

Se um certificado curinga for roubado ou comprometido, ele pode ser usado por atacantes para criar sites de phishing ou outros sites maliciosos que parecem legítimos.

Por exemplo, um atacante poderia criar um subdomínio falso como “pagamento-falso.exemplo.com” usando o certificado curinga comprometido, enganando os usuários a pensar que estão em um subdomínio legítimo da empresa.

- Dificuldade de Rastreamento e Revogação:

Em caso de comprometimento, pode ser mais desafiador rastrear todas as instâncias onde o certificado curinga foi usado.

Além disso, a revogação de um certificado curinga pode ter implicações mais amplas, potencialmente interrompendo operações em vários sub-domínios simultaneamente.

Enquanto os certificados curinga oferecem conveniência e eficiência, eles também introduzem uma série de riscos de segurança que as organizações devem considerar cuidadosamente.

A chave é equilibrar a necessidade de eficiência operacional com práticas robustas de segurança cibernética.

Boas Práticas para Proteger sua Empresa: Fortalecendo a Defesa Contra o Phishing HTTPS

Em um cenário onde os cibercriminosos estão constantemente adaptando suas táticas, é essencial que as empresas estejam um passo à frente, implementando práticas robustas de segurança.

Aqui estão algumas estratégias detalhadas que as organizações podem adotar para se protegerem contra ameaças de ataques de phishing HTTPS:

- Educação e Treinamento Contínuo:

A primeira linha de defesa é sempre o usuário final. Investir em treinamento regular e atualizado para funcionários pode ajudar a identificar e evitar tentativas de phishing.

Realize sessões de treinamento periódicas, simulando ataques de phishing HTTPS para testar e educar os funcionários.

- Verificação Rigorosa de URLs e Certificados:

Ensine os usuários a verificar a URL do site e os detalhes do certificado SSL antes de inserir qualquer informação.

Implemente ferramentas que destacam ou alertam sobre URLs suspeitas de ataques de phishing HTTPS e forneça guias sobre como os usuários podem manualmente verificar os certificados SSL.

- Monitoramento Proativo:

Mantenha um olhar atento sobre a presença online de sua empresa. Monitorar ativamente a web em busca de cópias fraudulentas de suas páginas pode ajudar a detectar e neutralizar ameaças de forma ágil.

Use serviços de monitoramento de marca e phishing para identificar sites fraudulentos que imitam sua marca.

- Comunicação Clara com Clientes:

Mantenha seus clientes informados sobre potenciais riscos e o que sua empresa está fazendo para protegê-los.

Crie uma seção dedicada em seu site para atualizações de segurança e envie comunicações regulares, especialmente em resposta a ameaças conhecidas.

- Implementação de Soluções de Segurança Avançadas:

Além de soluções de segurança tradicionais, é essencial adotar ferramentas específicas para gerenciar e monitorar seus certificados SSL/TLS. Estas ferramentas ajudam a garantir que os certificados estejam sempre atualizados, válidos e configurados corretamente, reduzindo o risco de vulnerabilidades.

A Segurança na Era Digital: Mais do que um Simples Cadeado

Em um mundo onde a digitalização permeia cada aspecto de nossas vidas, a segurança online tornou-se mais crucial do que nunca.

Na prática, as empresas devem ir além das soluções de segurança tradicionais e adotar uma abordagem holística, considerando todos os aspectos, desde a educação do usuário até a implementação de tecnologias avançadas.

Os ataques de phishing HTTPS é apenas uma das muitas ameaças emergentes, e a verdadeira defesa reside na preparação, vigilância e adaptabilidade contínuas.

Em um jogo de gato e rato entre cibercriminosos e defensores, a pergunta que permanece é: sua empresa está realmente pronta para enfrentar os desafios da segurança digital moderna?

Eval é parceira oficial Keyfactor

A Keyfactor é uma empresa líder em gerenciamento de identidades e soluções de segurança de acesso, que auxilia organizações em todo o mundo a proteger seus dados confidenciais e garantir a integridade de seus sistemas.

Como parceira oficial da Keyfactor, a Eval está profundamente comprometida em auxiliar nossos clientes na implementação de práticas de segurança efetivas. Nosso objetivo é garantir a proteção das chaves de assinatura de código e a conformidade com os padrões do setor.

Juntos, trabalharemos para oferecer soluções personalizadas e inovadoras, considerando as necessidades específicas de cada cliente.

A parceria nos permite fornecer um serviço ainda melhor aos nossos clientes, combinando nossa experiência em segurança de software com a expertise da Keyfactor em assinatura de código e gerenciamento de certificados SSL/TLS.

Entre em contato com a Eval para saber mais sobre como nossa parceria com a Keyfactor pode ajudá-lo a fortalecer a segurança de seu software e garantir a integridade de suas operações.

Aproveite a oportunidade de trabalhar com a Eval e o Keyfactor para garantir a máxima proteção e eficiência em suas operações de software.

Estamos comprometidos em oferecer as melhores soluções de segurança para atender às suas necessidades específicas e garantir a tranquilidade que você merece.

Sobre a Eval

Com uma trajetória de liderança e inovação que remonta a 2004, a Eval não apenas acompanha as tendências tecnológicas, mas também estamos em uma busca incessante para trazer novidades oferecendo soluções e serviços que fazem a diferença na vida das pessoas.

Com valor reconhecido pelo mercado, as soluções e serviços da Eval atendem aos mais altos padrões regulatórios das organizações públicas e privadas, tais como o SBIS, ITI, PCI DSS, e a LGPD. Na prática, promovemos a segurança da informação e o compliance, o aumento da eficiência operacional das empresas, além da redução de custos.

Inove agora, lidere sempre: conheça as soluções e serviços da Eval e leve sua empresa para o próximo nível.

Eval, segurança é valor.

Escrito por Arnaldo e Evaldo, revisado por Marcelo Tiziano e Designer de Caio Silva.